বাংলাদেশের গুরুত্বপূর্ণ অবকাঠামো, সরকারি সংস্থা এবং আর্থিক খাতকে লক্ষ্য করে একটি দীর্ঘমেয়াদি সাইবার আক্রমণের তথ্য সামনে এসেছে।

আন্তর্জাতিক সাইবার নিরাপত্তা গবেষণা প্রতিষ্ঠান আর্কটিক উলফ এর মার্চ মাসের শুরুতে প্রকাশিত বিশ্লেষণে উঠে এসেছে, অন্তত এক বছরেরও বেশি সময় ধরে পরিচালিত এই অভিযানের পেছনে “SloppyLemming” নামের একটি ভারত-সংযুক্ত হ্যাকার গোষ্ঠী জড়িত রয়েছে।

আর্কটিক উলফ জানিয়েছে, গত এক বছরে বাংলাদেশ, পাকিস্তান ও শ্রীলঙ্কার সরকারি সংস্থা ও গুরুত্বপূর্ণ অবকাঠামো পরিচালনাকারী প্রতিষ্ঠানের ওপর এই নজরদারি চালানো হয়েছে।

প্রতিবেদন অনুযায়ী, ২০২৫ সালের জানুয়ারি থেকে ২০২৬ সালের জানুয়ারি পর্যন্ত এই অভিযান চলেছে। এতে অন্তত দুই ধরনের আক্রমণ পদ্ধতি ব্যবহার করা হয়েছে। এক ক্ষেত্রে ক্ষতিকর পিডিএফ ফাইলের মাধ্যমে “BurrowShell” নামের একটি ম্যালওয়্যার ছড়ানো হয়, যা আক্রান্ত কম্পিউটরের নিয়ন্ত্রণের সক্ষমতা দেয়। অন্য ক্ষেত্রে এক্সেল ফাইলের ম্যাক্রো’র মাধ্যমে কীলগারসহ আরেক ধরনের ম্যালওয়্যার ব্যবহার করা হয়েছে, যা ব্যবহারকারীর টাইপ করা সকল তথ্য সংগ্রহ করতে পারে। এই অভিযানে অন্তত ১১২টি ক্লাউডফ্লেয়ার ডোমেইন ব্যবহার করা হয়েছে, যেগুলো পাকিস্তান ও বাংলাদেশের সরকারি প্রতিষ্ঠানের নাম অনুসরণ করে তৈরি করা হয়েছিল, যাতে ব্যবহারকারীরা বিভ্রান্ত হন।

বিশ্লেষকদের বরাত দিয়ে আর্কটিক উলফ এই গোষ্ঠীকে ‘অ্যাডভান্সড পারসিস্টেন্ট থ্রেট’ বা এপিটি ধরনের একটি সংগঠন হিসেবে চিহ্নিত করেছে। সাধারণ সাইবার অপরাধীদের মতো তাৎক্ষণিক আর্থিক লাভের উদ্দেশ্যে নয়, বরং দীর্ঘমেয়াদি কৌশলগত তথ্য সংগ্রহই তাদের মূল লক্ষ্য বলে দাবি করা হয়েছে। আর্কটিক উলফ জানিয়েছে, এই ধরনের আক্রমণ দক্ষিণ এশিয়ায় আঞ্চলিক ভূ-রাজনৈতিক প্রতিযোগিতা এবং গোয়েন্দা নজরদারির সাথে গভীরভাবে সম্পর্কিত।

এই গোষ্ঠীর কার্যক্রম প্রথম আলোচনায় আসে ২০২৪ সালের সেপ্টেম্বরে, যখন ক্লাউডফ্লেয়ারের থ্রেট রিসার্চ ইউনিট ক্লাউডফোর্স ওয়ান (Cloudforce One) বাংলাদেশের সরকারি সংস্থা ও আইনশৃঙ্খলা বাহিনীকে লক্ষ্য করে তাদের কার্যক্রম শনাক্ত করে। তখন তারা ফিশিং অবকাঠামো, ক্রেডেনশিয়াল চুরির পোর্টাল এবং রিমোট অ্যাক্সেস টুল ব্যবহার করেছিল বলে জানা যায়।

সাম্প্রতিক অভিযানে তাদের কৌশলে আরও উন্নতি দেখা গেছে। গবেষকদের মতে, বহু ধাপের সংক্রমণ প্রক্রিয়া, এনক্রিপ্টেড ইন-মেমরি ম্যালওয়্যার এবং ক্লাউডভিত্তিক কমান্ড-অ্যান্ড-কন্ট্রোল (C2) অবকাঠামো ব্যবহার এই গোষ্ঠীর প্রযুক্তিগত সক্ষমতা বৃদ্ধির ইঙ্গিত দেয়।

বিশ্লেষণে জানা গেছে, “SloppyLemming” বা “Outrider Tiger” নামে পরিচিত এই গোষ্ঠী বাংলাদেশের পাওয়ার গ্রিড কোম্পানি অব বাংলাদেশ (PGCB), ঢাকা ইলেকট্রিক সাপ্লাই কোম্পানি (DESCO) এবং ইসলামি ব্যাংকের আদলে ভুয়া ওয়েবসাইট তৈরি করে ম্যালওয়্যার ছড়ানোর চেষ্টা করেছে। এসব ক্ষেত্রে ফিশিং ইমেইল ব্যবহার করে সরকারি কর্মকর্তাদের কম্পিউটারের নিয়ন্ত্রণ এবং লগইন তথ্য হাতিয়ে নেওয়ার চেষ্টা করা হয়।

কারা এই স্লপিল্যামিং চক্র?

স্লপিল্যামিং (SloppyLemming) একটি সন্দেহভাজন ভারত-সংশ্লিষ্ট সাইবার গুপ্তচর গোষ্ঠী, যারা অন্তত ২০২১ সাল থেকে সক্রিয় বলে ক্লাউডফ্লেয়ারের থ্রেট রিসার্চ ইউনিট ক্লাউডফোর্স ওয়ানের বিশ্লেষণে উল্লেখ করা হয়েছে। দক্ষিণ এশিয়ায় তাদের প্রধান লক্ষ্যবস্তু হিসেবে বারবার উঠে এসেছে পাকিস্তান, বাংলাদেশ, শ্রীলঙ্কা, নেপাল এবং চীনের সরকারি সংস্থা, প্রতিরক্ষা খাত এবং গুরুত্বপূর্ণ জাতীয় অবকাঠামো।

এই গোষ্ঠীকে বিভিন্ন গবেষণায় “Outrider Tiger” বা “Fishing Elephant” নামেও উল্লেখ করা হয়েছে। স্লপিল্যামিংয়ের আক্রমণ সাধারণত শুরু হয় ফিশিং ক্যাম্পেইনের মাধ্যমে। লক্ষ্যবস্তু ব্যক্তি বা প্রতিষ্ঠানের কাছে এমন ইমেইল পাঠানো হয়, যা দেখতে পুরোপুরি বৈধ ও বিশ্বাসযোগ্য। এসব ইমেইলে প্রায়ই এমন ভাষা, প্রেক্ষাপট এবং পরিচিত ফরম্যাট ব্যবহার করা হয়, যা ভিক্টিমকে সহজেই প্রতারিত করে ক্ষতিকর লিংকে ক্লিক করতে বা সংযুক্ত ফাইল খুলতে উদ্বুদ্ধ করে।

ক্লাউডফ্লেয়ার Workers ডোমেইনে গত এক বছরের মধ্যে স্লপিল্যামিং অন্তত ১১২টি ডোমেইন নিবন্ধন করেছে, যা ২০২৪ সালের সেপ্টেম্বরে শনাক্ত হওয়া মাত্র ১৩টি ডোমেইনের তুলনায় প্রায় আটগুণ বেশি।

বাংলাদেশে কিভাবে আক্রমণ করেছে?

আর্কটিক উলফ ল্যাবস এবং ক্লাউডফোর্স ওয়ানের বিশ্লেষণে দেখা যায়, স্লপিল্যামিং গোষ্ঠী দেশের একাধিক গুরুত্বপূর্ণ প্রতিষ্ঠানকে লক্ষ্য করে অনুপ্রবেশের চেষ্টা চালিয়েছে।

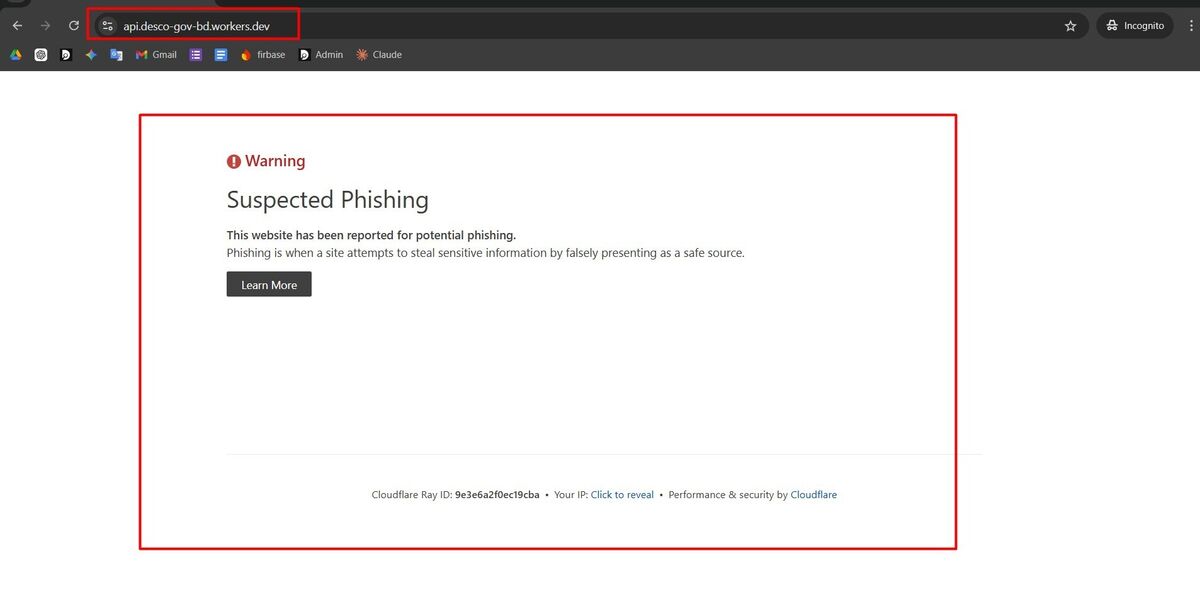

এই আক্রমণের অংশ হিসেবে DESCO-র আদলে একটি ভুয়া ওয়েবসাইট ও কমান্ড সার্ভার তৈরি করা হয়। ক্লাউডফোর্স ওয়ানের বিশ্লেষণ অনুযায়ী, api[.]desco-gov-bd[.]workers[.]dev নামের একটি ডোমেইন ব্যবহার করে কীলগার ম্যালওয়্যারের কমান্ড ও নিয়ন্ত্রণ পরিচালনা করা হয়েছে, যা ভিক্টিমের কম্পিউটার থেকে তথ্য সংগ্রহের একটি গুরুত্বপূর্ণ মাধ্যম হিসেবে ব্যবহৃত হতে পারে।

এছাড়াও, বাংলাদেশ ইসলামী ব্যাংকের নাম ব্যবহার করে info[.]bangladesh-islamic-baank[.]workers[.]dev নামে একটি ভুয়া ক্লাউডফ্লেয়ার ডোমেইন তৈরি করা হয়, যা “Havoc” নামের একটি সাইবার আক্রমণ ফ্রেমওয়ার্কের কমান্ড সার্ভার হিসেবে ব্যবহৃত হয়েছে। এখানে ‘bank’-এর পরিবর্তে ইচ্ছাকৃতভাবে ‘baank’ লেখা হয়েছে, যা ‘টাইপো-স্কোয়াটিং’ নামে পরিচিত একটি কৌশল। এতে ডোমেইনের বানানে সামান্য পরিবর্তন আনা হয়, যাতে ব্যবহারকারীরা সহজে সেটিকে আসল ওয়েবসাইট বলে ভুল করেন।

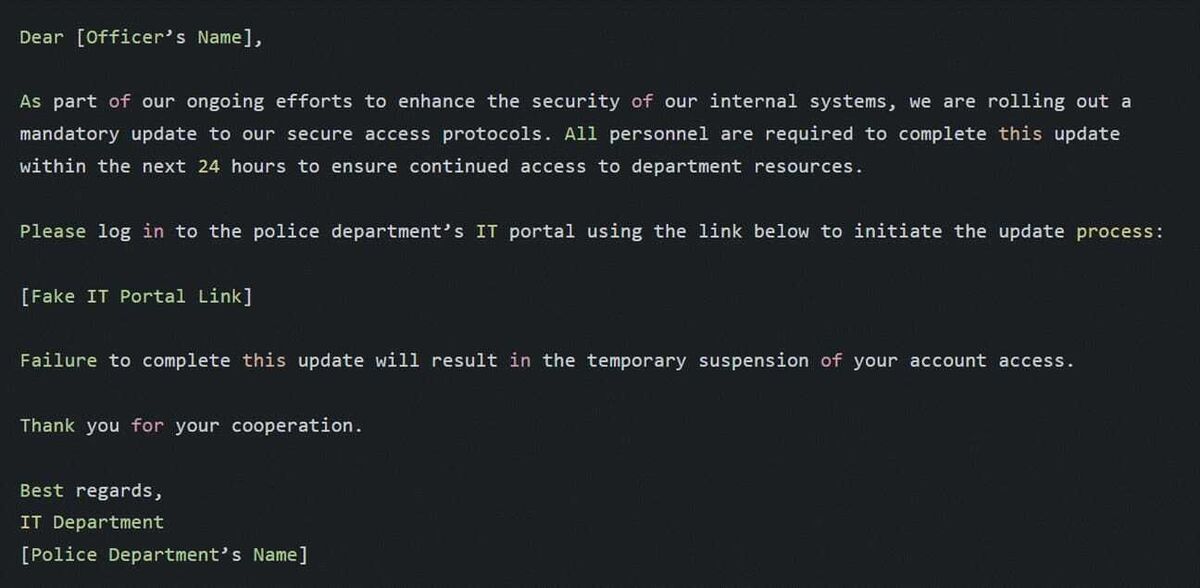

এই ধরনের আক্রমণের সূচনা সাধারণত একটি অত্যন্ত কৌশলী স্পিয়ার-ফিশিং ইমেইলের মাধ্যমে হয়। এটি সাধারণ ফিশিং ইমেইল নয়; বরং আক্রমণকারীরা আগে থেকেই কাঙ্ক্ষিত ব্যক্তি বা প্রতিষ্ঠানের সম্পর্কে তথ্য সংগ্রহ করে। এরপর সেই ব্যক্তির পরিচিত ভাষা, কাজের প্রসঙ্গ এবং বিশ্বাসযোগ্য প্রেরকের পরিচয়ে ইমেইল তৈরি করা হয়, যাতে সন্দেহের অবকাশ কম থাকে। এই পদ্ধতিকে ইমেইল স্পুফিং(Email Spoofing) বলা হয়।

এছাড়াও, বাংলাদেশ সাইবার সিকিউরিটি ইন্টেলিজেন্স (BCSI)-এর বিশ্লেষণে উল্লেখ করা হয়েছে, ক্লাউডফোর্স ওয়ান এই ফিশিং চেইনটি পুনর্গঠন করে পরীক্ষা করেছে এবং নিশ্চিত হয়েছে যে ইমেইলগুলো এমনভাবে ডিজাইন করা হয়, যাতে আক্রমণের সাফল্যের হার সর্বোচ্চ পর্যায়ে থাকে।

প্রতিবেদনে আরও একটি গুরুত্বপূর্ণ দিক উঠে এসেছে, এই গোষ্ঠী বাংলাদেশের গণমাধ্যম খাতের দিকেও নজর দিয়েছে। ক্লাউডফোর্স ওয়ানের তথ্য অনুযায়ী, স্লপিল্যামিং মূলধারার সংবাদমাধ্যমগুলোর ওপর নজরদারি চালানোর চেষ্টা করেছে।

যেভাবে আক্রমণ করা হয়

আক্রমণের পদ্ধতি -০১:

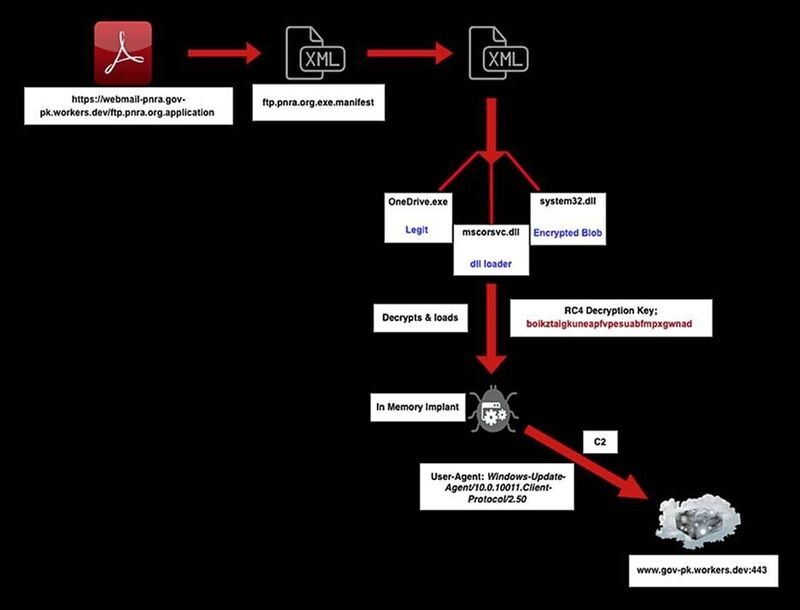

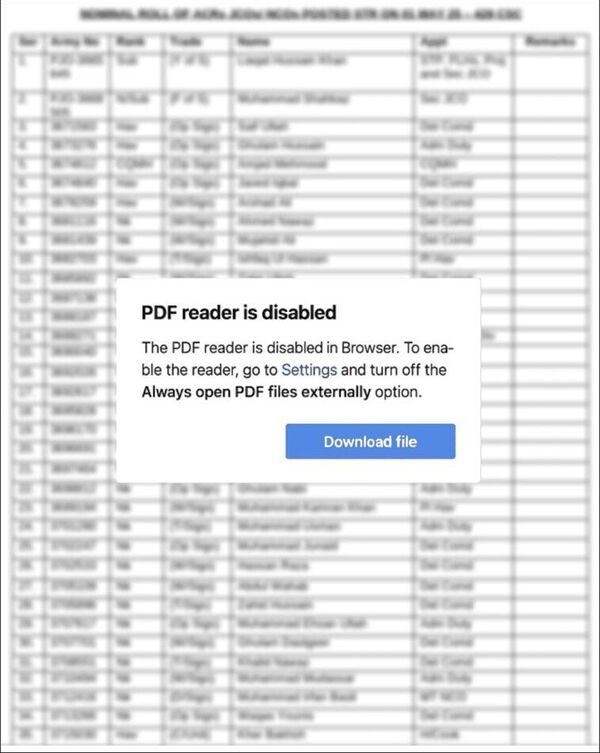

উল্লেখিত ডায়াগ্রাম অনুযায়ী ইমেইলে সাধারণত একটি পিডিএফ সংযুক্তি ফাইল বা লিংক থাকে, যেটি ব্যাংকিং নথি, সরকারি প্রতিষ্ঠানের সার্কুলার বা আর্থিক প্রতিষ্ঠানের পরিচিত ফরম্যাটে সাজানো। ভিক্টিম সেই লিংকে ক্লিক করলে তাকে নিয়ে যাওয়া হয় ক্লাউডফ্লেয়ারে হোস্ট করা একটি ভুয়া লগইন পেজে, যেটি দেখতে হুবহু ব্যাংকের ইন্ট্রানেট বা ইমেইল লগইন পোর্টালের মতো। ব্যবহারকারী ইউজারনেম ও পাসওয়ার্ড দেওয়ার সাথে সাথে সেই তথ্য ডিসকর্ড ওয়েবহুকের মাধ্যমে আক্রমণকারীদের কাছে চলে যায়, আর ভিক্টিমকে সঙ্গে সঙ্গে আসল ওয়েবসাইটে পাঠিয়ে দেওয়া হয়, ফলে সে টেরই পায় না যে তার অ্যাকাউন্টের পাসওয়ার্ড চুরি হয়ে গেছে।

এছাড়াও, ভিক্টিম ইমেইল থেকে পিডিএফ ফাইলটি ডাউনলোড করে তা অপেন করলে ফাইলটি ইচ্ছাকৃতভাবে ঝাপসা বা ব্লার করে রাখা হয়। ফাইলটি খুললে লেখা দেখায়: "PDF reader is disabled", আপনার পিডিএফ রিডার আপডেট করুন।

ভিক্টিম আপডেট বাটনে ক্লিক করলেই ম্যালওয়্যার ডাউনলোড শুরু হয়।

আক্রমণ পদ্ধতি-২:

এই পদ্ধতিতে ইমেইলে একটি এক্সেল ফাইল পাঠানো হয়। ব্যবহারকারী সেই ফাইল খুলে ম্যাক্রো এনাবল করলেই স্বয়ংক্রিয়ভাবে কম্পিউটারে একটি শক্তিশালী কীলগার ম্যালওয়্যার ডাউনলোড হয়ে যায়। আক্রমণ করা এই কীলগারটি অ্যানালাইসিস করলে দেখা যায় এটি ডেভেলপ করা হয়েছে Rust প্রোগ্রামিং ভাষায়, যা সাধারণ ব্যবহারকারীর পক্ষে শনাক্ত করা অত্যন্ত কঠিন।

ম্যালওয়্যার দুইটির বৈশিষ্ট:

১। BurrowShell (হিডেন ব্যাকডোর ম্যালওয়ার)

BurrowShell হলো এই অ্যাটাকের সবচেয়ে বিপজ্জনক টুল। এটি একটি কাস্টম ব্যাকডোর, অর্থাৎ একটি গোপন অ্যাক্সেস সিস্টেম যা কম্পিউটারের হার্ডড্রাইভে কোনো ফাইল না রেখে সরাসরি কম্পিউটারের মেমরিতে (র্যামে) কাজ করে। ফলে সাধারণ অ্যান্টিভাইরাস সফটওয়্যার এটিকে খুঁজে পায় না। এটি ইনস্টল হয়ে গেলে আক্রমণকারীরা দূর থেকে কম্পিউটারের কমান্ড চালাতে পারে, কম্পিউটারের ফাইল চুরি করা বা নতুন ফাইল এড করতে পারে এবং যেকোন সফটওয়্যার ইন্সটল করা বা রিমুভ করতে পারে, সরাসরি স্ক্রিনের নিয়ন্ত্রণ নিতে পারে, আক্রান্ত কম্পিউটার ব্যবহার করে পুরো অফিসের নেটওয়ার্কে ঢোকে যেতে পারে, এতে অন্যান্য কম্পিউটারগুলোতেও আক্রমণ করা সম্ভব হয়ে উঠে (প্রযুক্তিগত ভাষায় এটাকে বলা হয় SOCKS Proxy টানেলিং)

আক্রান্ত কম্পিউটারটি যখন হ্যাকারের সার্ভারে ডেটা পাঠায় তখন BurrowShell ভিক্টিমের কম্পিউটারের সাথে HTTP রিকোয়েস্টে ব্যবহার করে উইন্ডোজ আপডেটের মত একটি টাস্ক তৈরি করে যাতে ব্যবহারকারী এটিকে একটি নরমাল ইউন্ডোজ আপডেট বলে এড়িয়ে যান। ট্রাফিক সোর্সটি অনেকটা এরকম থাকে - Windows-Update-Agent/10.0.10011.Client-Protocol/2.50।

২। Rust ভিত্তিক কীলগার - রিমোট অ্যাক্সেস ট্রোজান (RAT)

দ্বিতীয় ম্যালওয়্যারটি Rust প্রোগ্রামিং ভাষায় তৈরি একটি রিমোট অ্যাক্সেস ট্রোজান (RAT) কীলগার। এই কীলগার হলো এমন একটি ম্যালওয়্যার যা ব্যবহারকারীর কীবোর্ডে টাইপ করা প্রতিটি প্রেস রেকর্ড করে। অর্থাৎ, আপনি কী টাইপ করছেন, কোন পাসওয়ার্ড দিচ্ছেন, কী লিখছেন সব তথ্য গোপনে পাঠিয়ে দেওয়া হয় হ্যাকারের সার্ভারে।

এই রিমোট অ্যাক্সেস ট্রোজান শনাক্ত করা বিশেষজ্ঞদের জন্য পাথমিকভাবে কষ্টসাধ্য কাজ, কারণ এই ভাষার কম্পাইল করা কোডের মধ্যে ক্ষতিকারক অংশ খুঁজে বের করতে অনেক সময় লাগে। The Hacker News-এর প্রতিবেদনে আর্কটিক উলফ ল্যাবসের বক্তব্য তুলে ধরা হয়েছে যে, Rust ভাষার ব্যবহার এই হ্যাকার গোষ্ঠীর সক্ষমতার একটি উল্লেখযোগ্য প্রমাণ।

এই কীলগারটি কীস্ট্রোক রেকর্ড করার সাথে সাথে এটি নেটওয়ার্ক পোর্ট স্ক্যান করতে পারে এবং কম্পিউটার কোন নেটওয়ার্ক ডোমেইনের অধীনে আছে তাও বিশ্লেষণ করতে পারে। এর মাধ্যমে কোন প্রতিষ্ঠানের পুরো নেটওয়ার্কে ঢুকে পরা এবং পরবর্তী বড় কোন আক্রমণের পরিকল্পনা করা সহজ হয়।

ক্রেডেনশিয়াল চুরির স্বয়ংক্রিয় পদ্ধতি (CloudPhish)

পাসওয়ার্ড ও লগইন তথ্য চুরির জন্য এই হ্যাকার গোষ্ঠী 'CloudPhish' নামে একটি নিজস্ব টুল ব্যবহার করে। এই টুল ব্যবহার করে তারা যেকোনো সরকারি বা কর্পোরেট ওয়েবসাইটের লগইন পেজের হুবহু নকল-কপি তৈরি করে ক্লাউডফ্লেয়ারে হোস্ট করতে পারে মাত্র কয়েক মিনিটে।

কর্মকর্তা যখন ভুয়া লগইন পেজে তার ইউজারনেম ও পাসওয়ার্ড দেন, তথ্যগুলো সঙ্গে সঙ্গে ডিসকর্ড (Discord) ওয়েবহুকের মাধ্যমে আক্রমণকারীদের কাছে চলে যায়। এরপর ভিক্টিমকে আসল ওয়েবসাইটে পাঠিয়ে দেওয়া হয় ফলে তিনি বুঝতেই পারেন না যে তার লগইন তথ্য চুরি হয়েছে।

শুধু পাসওয়ার্ড নয়, তারা গুগল ওঅথ (OAuth) টোকেনও চুরি করে যার মাধ্যমে মাল্টি-ফ্যাক্টর অথেন্টিকেশন বাইপাস করে জিমেইল ও গুগল ওয়ার্কস্পেস অ্যাকাউন্টে এক্সেস নেওয়া যায়।

বাংলাদেশ-সংশ্লিষ্ট ভুয়া ডোমেইনের তালিকা

নিচে বাংলাদেশকে লক্ষ্য করে তৈরি ভুয়া ডোমেইনগুলো তুলে ধরা হলো। এই ডোমেইনগুলোকে সাইবার নিরাপত্তার পরিভাষায় 'ইনডিকেটরস অফ কম্প্রোমাইজ' (IoC) বলা হয়।

|

ভুয়া ডোমেইন |

যার আদলে তৈরি |

যেভাবে কাজ করে |

|

api[.]desco-gov-bd[.]workers[.]dev |

DESCO (ঢাকা বিদ্যুৎ) |

কীলগার কমান্ড সার্ভার |

|

info[.]bangladesh-islamic-baank[.]workers[.]dev |

ইসলামিক ব্যাংক বাংলাদেশ |

Havoc C2 ফ্রেমওয়ার্ক সার্ভার |

|

redzone.apl-org[.]online |

(মেইন C2 সার্ভার) |

হ্যাকারের প্রধান কমান্ড-কন্ট্রোল হাব |

|

redzone2.apl-org[.]online |

(ব্যাকআপ C2 সার্ভার) |

হ্যাকারের বিকল্প কমান্ড সার্ভার |

সূত্র: Arctic Wolf Labs ও Cloudforce One তদন্ত প্রতিবেদন।

বাংলাদেশকে টার্গেট করে আগেও সক্রিয় ছিল এই গোষ্ঠী

বাংলাদেশকে লক্ষ্য করে স্লপিল্যামিং গোষ্ঠীর কার্যক্রম নতুন নয়। এর আগেও দেশটির সরকারি প্রতিষ্ঠান ও আইনশৃঙ্খলা বাহিনীকে লক্ষ্য করে এই গোষ্ঠীর সাইবার কার্যক্রমের প্রমাণ মিলেছে।

২০২৪ সালের সেপ্টেম্বরে বাংলাদেশ সাইবার সিকিউরিটি ইন্টেলিজেন্স (BCSI) একটি বিশদ বিশ্লেষণমূলক প্রতিবেদন প্রকাশ করে, যেখানে ভারত-সংযুক্ত অ্যাডভান্সড পারসিস্টেন্ট থ্রেট (APT) গোষ্ঠী হিসেবে স্লপিল্যামিং-এর কার্যক্রম তুলে ধরা হয়। ওই প্রতিবেদনে দেখানো হয়, কীভাবে তারা বাংলাদেশের সরকারি সংস্থা ও আইনশৃঙ্খলা বাহিনীকে লক্ষ্য করে ফিশিং অবকাঠামো, ক্রেডেনশিয়াল সংগ্রহের পোর্টাল এবং রিমোট অ্যাক্সেস টুল ব্যবহার করেছে। পাশাপাশি Cobalt Strike, Havoc এবং অন্যান্য অ্যাডভারসারি সিমুলেশন ফ্রেমওয়ার্ক ব্যবহার করে তারা আক্রমণ পরিচালনা করে থাকে।

প্রতিবেদনে ব্যবহৃত নমুনাতে দেখা যায়, তাদের ফিশিং ইমেইলগুলো অত্যন্ত নিখুঁতভাবে তৈরি করা হয়। ইমেইলের ভাষা, ফরম্যাট এবং প্রেরকের পরিচয় এমনভাবে সাজানো থাকে, যাতে এটি বাস্তব কোনো অফিসিয়াল যোগাযোগ বলে মনে হয়। এর ফলে ব্যবহারকারীদের প্রতারিত হওয়ার সম্ভাবনা উল্লেখযোগ্যভাবে বেড়ে যায়।

ভারত-সংশ্লিষ্ট আরেকটি হ্যাকার গ্রুপের সাথে মিল

স্লপিল্যামিংয়ের কৌশল বিশ্লেষণ করতে গিয়ে গবেষকরা আরেকটি ভারত-সংশ্লিষ্ট সাইবার গোষ্ঠীর সাথে উল্লেখযোগ্য মিল খুঁজে পেয়েছেন। এই গোষ্ঠীর নাম SideWinder, যা ‘রেজর টাইগার’ বা T-APT-04 নামেও পরিচিত। SideWinder অন্তত ২০১২ সাল থেকে সক্রিয় এবং দীর্ঘদিন ধরে বাংলাদেশ, পাকিস্তান, নেপাল ও আফগানিস্তানের সরকারি খাতকে লক্ষ্য করে আসছে।

সাইবার নিরাপত্তা প্রতিষ্ঠান ট্রেলিক্স ২০২৫ সালের অক্টোবরে প্রকাশিত এক গবেষণায় দেখায়, SideWinder-এর ব্যবহৃত বিভিন্ন কৌশল, যেমন ClickOnce অ্যাপ্লিকেশন, DLL সাইডলোডিং এবং জিওফেন্সিং, স্লপিল্যামিংয়ের কৌশলের সাথে উল্লেখযোগ্যভাবে মিলে যায়।

গবেষণায় স্লপিল্যামিংয়ের ব্যবহৃত অবকাঠামোর কিছু নমুনাও শনাক্ত করা হয়েছে, যেখানে বিভিন্ন সময়ে নিবন্ধিত একাধিক সন্দেহজনক ডোমেইন ও আইপি ঠিকানা পাওয়া যায়। এসব ডোমেইনের অনেকগুলোই পরিচিত প্রতিষ্ঠান বা সেবার নামের সাথে মিল রেখে তৈরি করা হয়েছে, যাতে ব্যবহারকারীরা সহজে বিভ্রান্ত হন।

উদাহরণ হিসেবে, “crec-bd[.]site”, “navybd-gov[.]info”, “adobefileshare[.]com” কিংবা “aljazeerak[.]online” এর মতো ডোমেইনগুলো এমনভাবে তৈরি করা হয়েছে, যাতে এগুলো বৈধ বা পরিচিত সেবার অংশ বলে মনে হয়। এই ধরনের ডোমেইন ব্যবহার করে ফিশিং, ম্যালওয়্যার বিতরণ এবং কমান্ড-অ্যান্ড-কন্ট্রোল কার্যক্রম পরিচালনা করা হয়।

স্লপিল্যামিংয়ের অবকাঠামো

|

পর্যবেক্ষণের তারিখ |

ডোমেইন |

আইপি এড্রেস |

|

2024-09-03 |

www.crec-bd[.]site |

47.83.23.246 |

|

2024-09-03 |

crec-bd[.]site |

47.83.23.246 |

|

2024-08-14 |

locaal.navybd-gov[.]info |

139.59.109.136 |

|

2024-07-23 |

adobefileshare[.]com |

185.249.198.218 |

|

2024-07-15 |

quran-books[.]store |

8.222.235.145 |

|

2024-07-09 |

aljazeerak[.]online |

8.219.169.226 |